404CTF - Notes de bas de page

404CTF - Notes de bas de page

Category

Forensics

Description

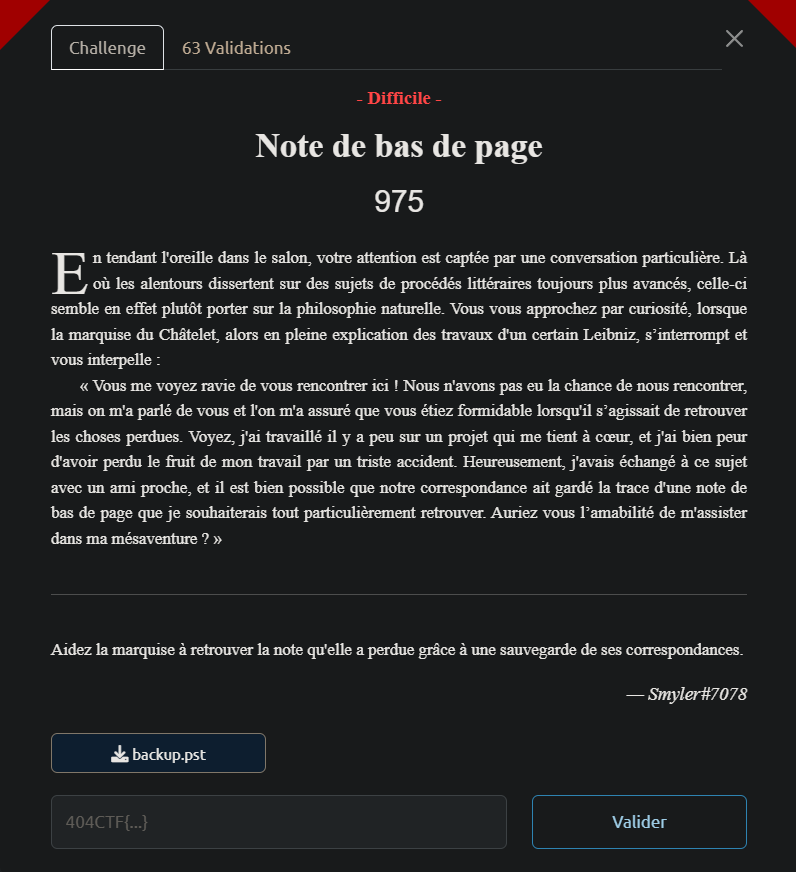

En tendant l’oreille dans le salon, votre attention est captée par une conversation particulière. Là où les alentours dissertent sur des sujets de procédés littéraires toujours plus avancés, celle-ci semble en effet plutôt porter sur la philosophie naturelle. Vous vous approchez par curiosité, lorsque la marquise du Châtelet, alors en pleine explication des travaux d’un certain Leibniz, s’interrompt et vous interpelle :

« Vous me voyez ravie de vous rencontrer ici ! Nous n’avons pas eu la chance de nous rencontrer, mais on m’a parlé de vous et l’on m’a assuré que vous étiez formidable lorsqu’il s’agissait de retrouver les choses perdues. Voyez, j’ai travaillé il y a peu sur un projet qui me tient à cœur, et j’ai bien peur d’avoir perdu le fruit de mon travail par un triste accident. Heureusement, j’avais échangé à ce sujet avec un ami proche, et il est bien possible que notre correspondance ait gardé la trace d’une note de bas de page que je souhaiterais tout particulièrement retrouver. Auriez vous l’amabilité de m’assister dans ma mésaventure ? »

Aidez la marquise à retrouver la note qu’elle a perdue grâce à une sauvegarde de ses correspondances.

Files

Difficulty

HARD - 1000 points

- Author : Smyler#7078

Write up

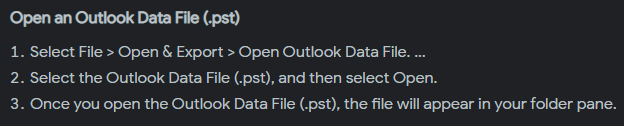

Opening file

We got a backup.pst, and I don’t know personally what it is. Let’s search for that.

I am on windows, so I will open the backup with Outlook.

It looks like this :

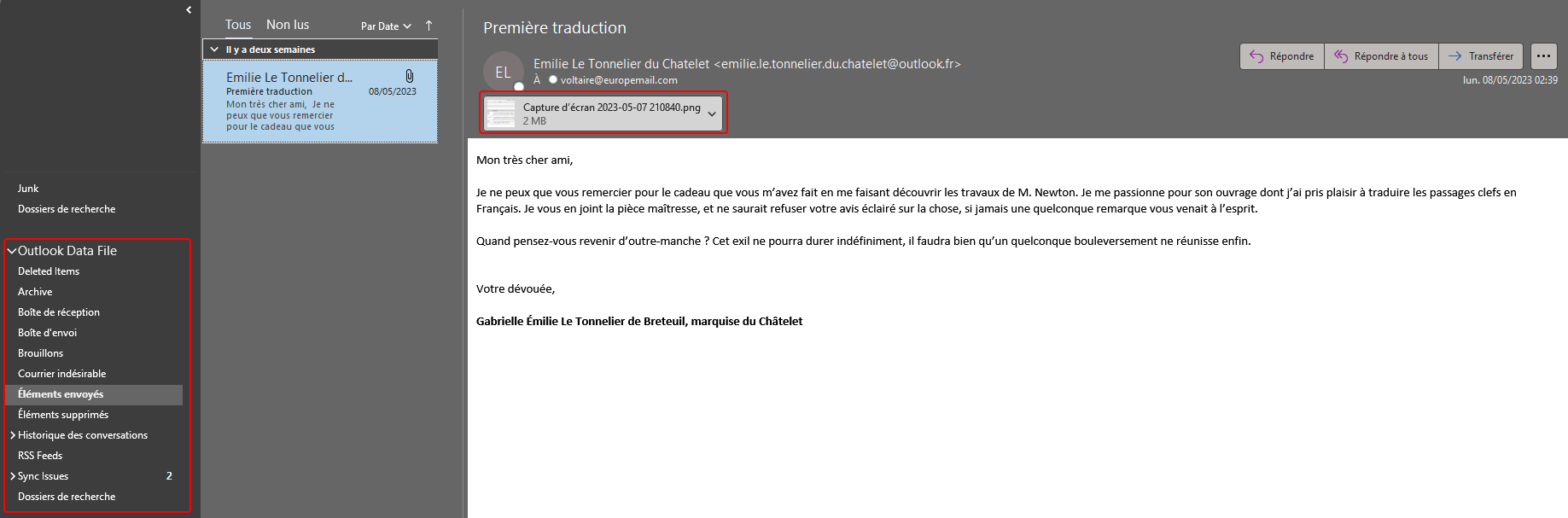

It talks about an important data sent in attached file.

Here is the screenshot :

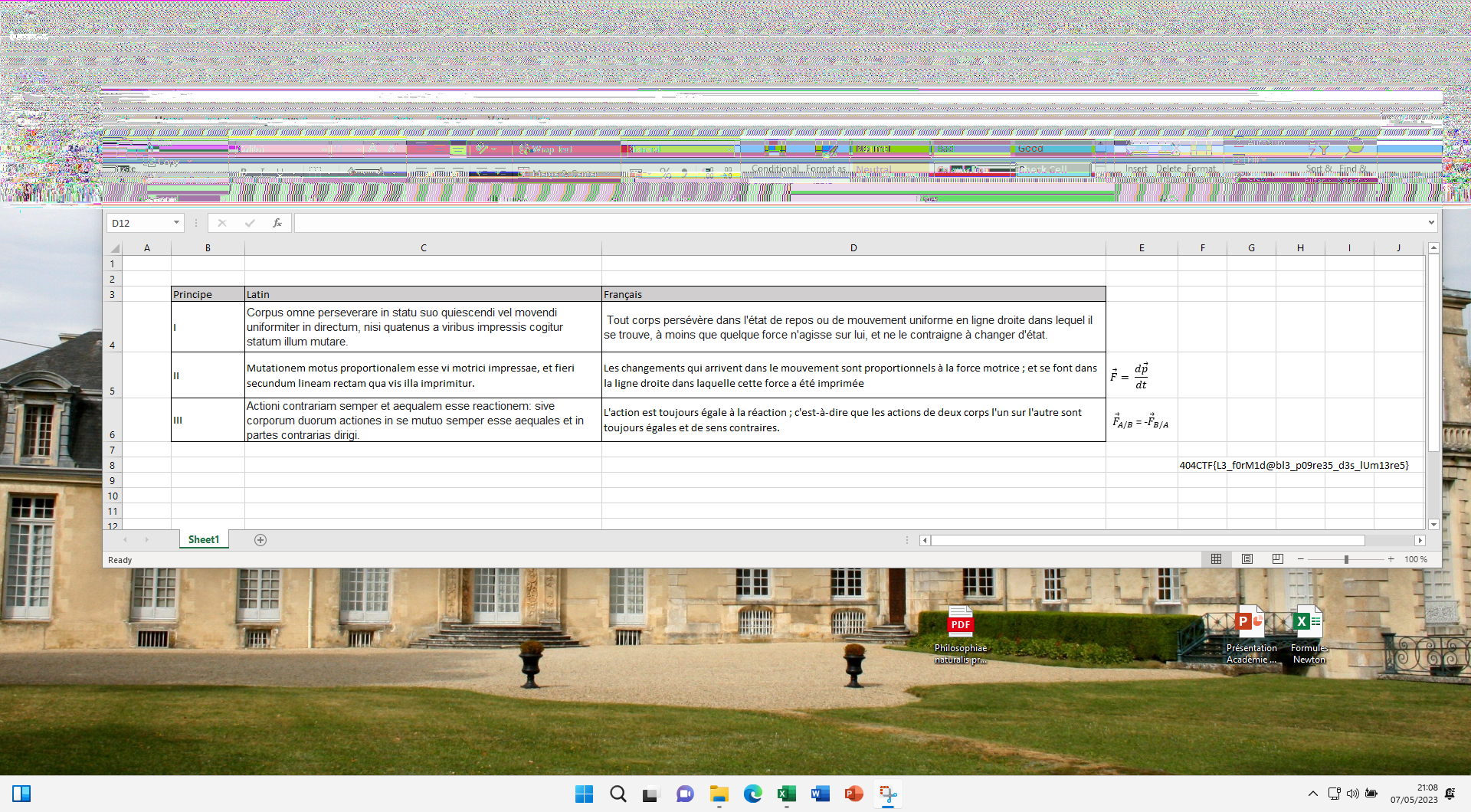

We can see at the bottom a 404CTF{, which is our track. But how to recover it ?

Acropalypse

In order to understand how we can recover it, following the recent cyber news should have helped a lot. Indeed, in March, a new vulnerability on Google Pixels cropped screenshot came, with a POC of how we can recover the original non-cropped image.

Introducing acropalypse: a serious privacy vulnerability in the Google Pixel's inbuilt screenshot editing tool, Markup, enabling partial recovery of the original, unedited image data of a cropped and/or redacted screenshot. Huge thanks to @David3141593 for his help throughout! pic.twitter.com/BXNQomnHbr

— Simon Aarons (@ItsSimonTime) March 17, 2023

Few days after, the same kind of vulnerability was found on Windows Snipping Tool :

holy FUCK.

— David Buchanan does not tweet anymore (@David3141593) March 21, 2023

Windows Snipping Tool is vulnerable to Acropalypse too.

An entirely unrelated codebase.

The same exploit script works with minor changes (the pixel format is RGBA not RGB)

Tested myself on Windows 11 https://t.co/5q2vb6jWOn pic.twitter.com/ovJKPr0x5Y

Recover

Know more about PNG https://en.wikipedia.org/wiki/PNG

We have the file, the false chunk, so we change it into IDAT chunk to recover the full image ?

That is not so easy. I didn’t want to try recover the image by hand, because I knew it was complex, and that people have already written tools for that.

The biggest part of this chall for me, was to find the right tool tu use. I searched on Google, Twitter, Reddit, then directly on GitHub.

I’ll help you, I found this one : https://github.com/Absenti/acropalypse_png

The command to use was like

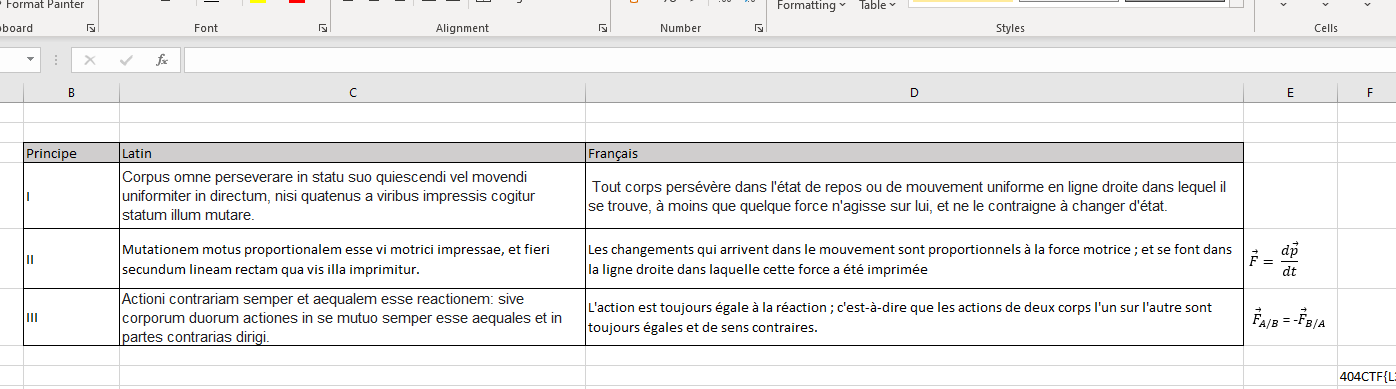

python acropalypse_png.py restore windows "Capture d’écran 2023-05-07 210840.png" restore.pngThe script takes few minutes to recover data, and find the resolution of the image, juste be patient, and then:

404CTF{L3_f0rM1d@bl3_p09re35_d3s_lUm13re5}